Telnet ist ein Netzwerkprotokoll, das in den frühen Tagen des Internets entwickelt wurde und auch heute noch genutzt wird. Es ermöglicht die bidirektionale, interaktive Textkommunikation über ein Netzwerk, typischerweise das Internet. Trotz seiner historischen Bedeutung und weitverbreiteten Nutzung in der Vergangenheit, wurde Telnet weitgehend durch sicherere Protokolle wie SSH (Secure Shell) ersetzt. Diese Telnet Anleitung untersucht die Geschichte, Funktionsweise, Anwendungsfälle und Sicherheitsaspekte von Telnet, sowie die Möglichkeiten der Nutzung unter Windows.

Die Geschichte von Telnet

Telnet wurde in den 1960er Jahren entwickelt, eine Zeit, in der das Internet noch in den Kinderschuhen steckte. Es war eines der ersten Protokolle, das im ARPANET, dem Vorgänger des heutigen Internets, verwendet wurde. Telnet steht für „Telecommunication Network“ und wurde als ein Protokoll für die Kommunikation zwischen Computern über große Entfernungen entwickelt. Es ermöglichte es Benutzern, sich bei entfernten Rechnern anzumelden und diese so zu nutzen, als säßen sie direkt davor.

Funktionsweise von Telnet

Telnet arbeitet auf der Anwendungsschicht des OSI-Modells und verwendet typischerweise den TCP-Port 23. Es ermöglicht eine textbasierte Kommunikation zwischen einem Client und einem Server. Der Telnet-Client initiiert eine Verbindung zu einem Telnet-Server, und nach der Authentifizierung kann der Benutzer Befehle direkt auf dem entfernten Rechner ausführen.

Telnet Verbindungsaufbau und Kommunikation

- Verbindungsaufbau: Der Telnet-Client baut eine TCP-Verbindung zum Telnet-Server auf, meistens über Port 23.

- Verhandlung: Beide Seiten handeln aus, welche Optionen und Parameter verwendet werden sollen.

- Authentifizierung: Der Benutzer gibt seine Anmeldedaten ein, die in der Regel als Klartext übertragen werden.

- Interaktive Sitzung: Nach erfolgreicher Authentifizierung kann der Benutzer Befehle eingeben, die auf dem Server ausgeführt werden.

Telnet-Kommandos und Steuersequenzen

Telnet verwendet eine Reihe von Steuersequenzen, die als Telnet-Kommandos bekannt sind. Diese sind in RFC 854 definiert und bestehen aus einem speziellen Steuerzeichen, gefolgt von einem Kommando.

Beispiele für Telnet-Kommandos:

- IAC (Interpret as Command): 0xFF

- DO, DONT, WILL, WONT: Diese Kommandos werden verwendet, um die Verhandlung von Optionen zu steuern.

- NOP (No Operation): 0xF1

- AYT (Are You There): 0xF6

Anwendungen und Anwendungsfälle

Telnet wurde ursprünglich für die Remote-Administration von Rechnern verwendet. In den frühen Tagen des Internets und der vernetzten Computer war dies eine der wenigen Methoden, um auf entfernte Systeme zuzugreifen und sie zu verwalten. Hier sind einige klassische Anwendungsfälle von Telnet:

- Remote-Administration: Systemadministratoren nutzten Telnet, um sich bei Servern anzumelden, Befehle auszuführen und Probleme zu beheben.

- Zugriff auf Netzwerkgeräte: Viele Netzwerkgeräte wie Router und Switches oder Hubs unterstützten Telnet für die Konfiguration und Verwaltung.

- Datenbankverwaltung: Datenbankadministratoren verwendeten Telnet, um auf entfernte Datenbanksysteme zuzugreifen und SQL-Abfragen auszuführen. Über den Port 1433 können Sie per Telnet eine Testverbindung zum Microsoft SQL Server aufnehmen. Der Aufruf erfolgt über „telnet SERVERNAME 1433„.

- Spiele und MUDs (Multi-User Dungeons): In den 1980er und 1990er Jahren wurden viele textbasierte Online-Spiele und MUDs über Telnet gespielt.

Sicherheitsaspekte

Telnet überträgt Daten, einschließlich Anmeldedaten, im Klartext. Dies macht es anfällig für verschiedene Sicherheitsbedrohungen, wie z.B.:

- Abhören (Eavesdropping): Ein Angreifer kann den Netzwerkverkehr abhören und sensible Daten wie Benutzernamen und Passwörter abfangen.

- Man-in-the-Middle-Angriffe: Ein Angreifer kann sich zwischen den Telnet-Client und den Server schalten und die Kommunikation manipulieren.

- Spoofing: Angreifer können sich als legitime Server ausgeben und Benutzer dazu bringen, ihre Anmeldedaten preiszugeben.

Aufgrund dieser Sicherheitsrisiken wurde Telnet in vielen Anwendungen durch sicherere Protokolle wie SSH ersetzt, die Daten verschlüsseln und robustere Authentifizierungsmethoden bieten.

Telnet unter Windows

Obwohl Telnet heute weniger verbreitet ist, gibt es immer noch Szenarien, in denen es nützlich sein kann. Windows bietet sowohl einen Telnet-Client als auch einen Telnet-Server, die jedoch standardmäßig deaktiviert sind.

Telnet-Client unter Windows

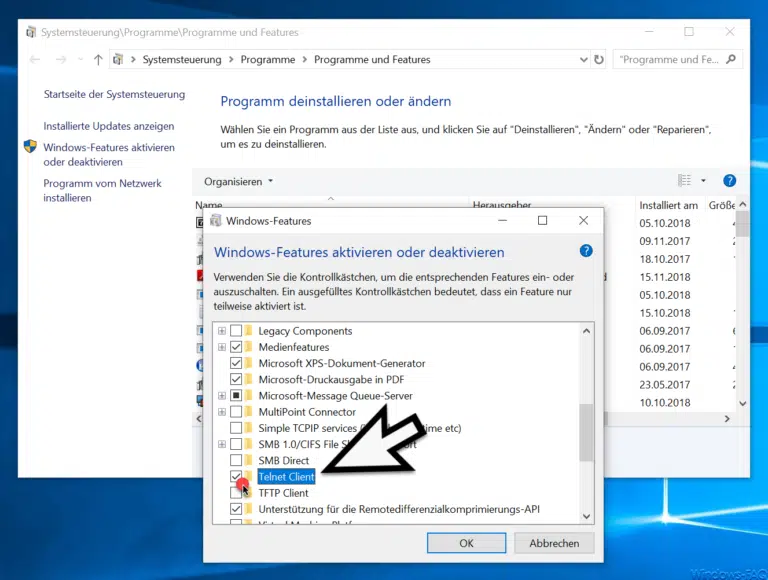

Um den Telnet-Client unter Windows zu installieren, folgen Sie diesen Schritten:

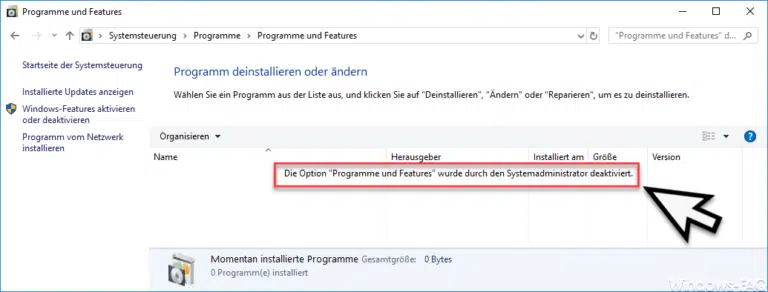

- Öffnen Sie die Systemsteuerung.

- Navigieren Sie zu „Programme“ und dann zu „Programme und Features“.

- Klicken Sie auf „Windows-Features aktivieren oder deaktivieren“.

- Scrollen Sie nach unten und aktivieren Sie das Kontrollkästchen für „Telnet-Client“.

- Klicken Sie auf „OK“, um die Änderungen zu übernehmen.

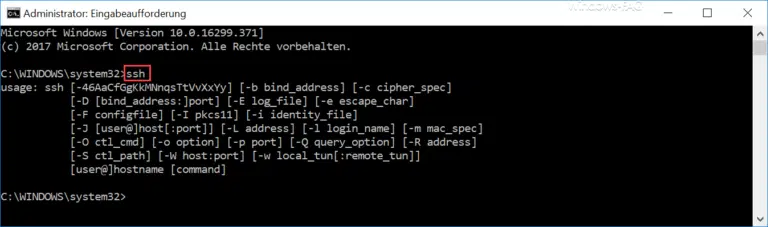

Nachdem der Telnet-Client aktiviert wurde, können Sie ihn über die Eingabeaufforderung verwenden:

telnet <hostname> <port>Telnet-Server unter Windows

Um den Telnet-Server unter Windows zu aktivieren, folgen Sie diesen Schritten:

- Öffnen Sie die Systemsteuerung.

- Navigieren Sie zu „Programme“ und dann zu „Programme und Features“.

- Klicken Sie auf „Windows-Features aktivieren oder deaktivieren“.

- Scrollen Sie nach unten und aktivieren Sie das Kontrollkästchen für „Telnet-Server“.

- Klicken Sie auf „OK“, um die Änderungen zu übernehmen.

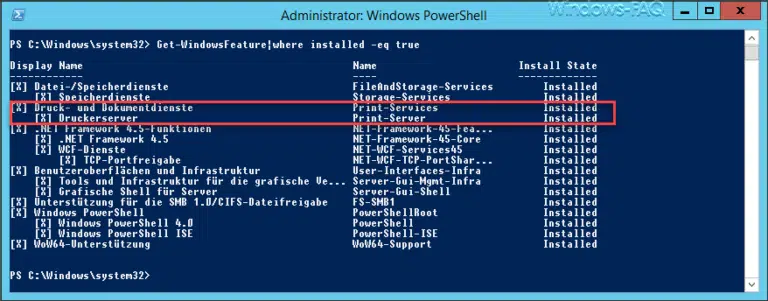

Nach der Aktivierung müssen Sie den Telnet-Server-Dienst starten:

- Öffnen Sie die Dienste-Verwaltung, indem Sie services.msc in das Suchfeld eingeben und die Eingabetaste drücken.

- Suchen Sie den „Telnet“ Dienst und doppelklicken Sie darauf.

- Setzen Sie den Starttyp auf „Automatisch“ und klicken Sie auf „Start“.

Telnet Parameter

Hier ist die Übersicht der Telnet-Befehlsparameter:

| Parameter | Beschreibung |

|---|---|

-a | Automatische Anmeldung mit dem Namen des aktuell angemeldeten Benutzers. |

-e | Setzt ein Escapezeichen für die Telnet-Client-Befehlseingabe. |

-f | Protokollierung der Clientaktivitäten in einer angegebenen Datei. |

-l Benutzer | Legt den Anmeldenutzernamen für das Remotesystem fest. Erfordert TELNET ENVIRON Unterstützung. |

-t Begriff | Legt den Terminaltyp fest (z.B. vt100, vt52, ansi, vtnt). |

Host | Hostname oder IP-Adresse des Remotecomputers. |

[Port] | Portnummer oder Dienstname, zu dem eine Verbindung hergestellt werden soll. Standardmäßig Port 23, wenn nicht angegeben. |

Telnet Ports

Hier ist eine Tabelle mit den wichtigsten Ports, die oft in Verbindung mit Telnet verwendet werden:

| Dienst/Anwendung | Standard-Portnummer | Beschreibung |

|---|---|---|

| Telnet (Standard) | 23 | Standard-Port für Telnet-Dienste |

| SMTP über Telnet | 25 | Für Testen und Debugging von Mailservern |

| POP3 über Telnet | 110 | Für Testen und Debugging von Post Office Protocol 3 |

| IMAP über Telnet | 143 | Für Testen und Debugging von Internet Message Access Protocol |

| HTTP über Telnet | 80 | Für Testen und Debugging von HTTP-Servern |

| HTTPS über Telnet | 443 | Für Testen und Debugging von HTTPS-Servern (unsicher, da verschlüsselt) |

| FTP über Telnet | 21 | Für Testen und Debugging von FTP-Servern |

| Finger Protocol | 79 | Zum Abrufen von Benutzerinformationen |

| Gopher Protocol | 70 | Frühes Informationsabfragesystem |

Diese Ports werden häufig genutzt, um verschiedene Protokolle und Dienste zu testen und zu debuggen, da Telnet als einfaches Werkzeug zur direkten Kommunikation mit einem Server dienen kann. Es ist jedoch wichtig zu beachten,

Alternativen zu Telnet unter Windows

Folgende Alternativen gibt es zu der altbekannten Telnet Konsole unter Windows.

SSH (Secure Shell): SSH ist die am weitesten verbreitete Alternative zu Telnet. Es bietet eine verschlüsselte Verbindung, was die Sicherheit bei der Remote-Verwaltung von Systemen erheblich verbessert. Außerdem bietet es verschiedene Authentifizierungsmethoden, einschließlich Passwort- und Schlüsselbasierter Authentifizierung.

PuTTY: Ein kostenloser und beliebter SSH-Client für Windows. Es unterstützt auch Telnet, Rlogin und andere Protokolle.

OpenSSH: Ein weiterer bekannter SSH-Client und -Server, der auch unter Windows verfügbar ist. Es kann über die Windows-Features installiert werden.

Fazit

Telnet war ein entscheidendes Werkzeug in den frühen Tagen des Internets und spielte eine wichtige Rolle bei der Entwicklung der Netzwerkkommunikation. Trotz seiner Sicherheitsmängel bleibt Telnet ein wichtiger Teil der Netzwerkgeschichte und wird immer noch in bestimmten Nischenanwendungen verwendet. Die Möglichkeiten, Telnet unter Windows zu nutzen, sind vorhanden, aber es ist wichtig, sich der Sicherheitsrisiken bewusst zu sein und gegebenenfalls sicherere Alternativen wie SSH zu verwenden.

Durch das Verständnis von Telnet und seiner Funktionsweise können wir die Entwicklung der Netzwerkprotokolle besser nachvollziehen und fundierte Entscheidungen darüber treffen, welche Tools und Protokolle in verschiedenen Szenarien verwendet werden sollten.

Neueste Kommentare