Die WLAN Sicherheitsprotokolle WEP, WPA, WPA2 und WPA3 sind den meisten Anwendern bekannt, aber was unterscheidet sie? WLAN (Wireless Local Area Network) Access ist ein unverzichtbarer Bestandteil des täglichen Lebens geworden. Von Privathaushalten über Unternehmen bis hin zu öffentlichen Plätzen – WLAN-Netzwerke ermöglichen es, überall auf das Internet zuzugreifen. Mit der zunehmenden Verbreitung von WLAN-Netzwerken steigt jedoch auch die Notwendigkeit, diese Netzwerke vor unbefugtem Zugriff zu schützen. Hier kommen WLAN-Sicherheitsprotokolle ins Spiel.

Dieser Blogbeitrag bietet einen umfassenden Überblick über die wichtigsten WLAN-Sicherheitsprotokolle – WEP, WPA, WPA2 und WPA3 – und erklärt ihre Funktionsweise, Stärken und Schwächen. Außerdem wird gezeigt, wie diese Protokolle in einem Windows-Umfeld implementiert und verwaltet werden können, um eine sichere drahtlose Verbindung zu gewährleisten.

Grundlagen der WLAN-Sicherheit

Bevor wir uns den spezifischen Sicherheitsprotokollen zuwenden, ist es wichtig, die Grundlagen der WLAN-Sicherheit zu verstehen. WLAN-Netzwerke übertragen Daten über Funkwellen, was sie anfällig für Abhörversuche und andere Formen von Angriffen macht. Um diese Risiken zu minimieren, wurden Sicherheitsprotokolle entwickelt, die die Kommunikation zwischen einem drahtlosen Gerät und einem Router verschlüsseln. Diese Protokolle gewährleisten, dass nur autorisierte Geräte auf das Netzwerk zugreifen können und dass die übertragenen Daten sicher sind.

Verschlüsselungstechniken

Verschlüsselung ist das Herzstück jedes Sicherheitsprotokolls. Sie wandelt lesbare Daten (Klartext) in unlesbare Zeichenfolgen (Ciphertext) um, die nur mit einem entsprechenden Schlüssel wieder entschlüsselt werden können. Die gängigsten Verschlüsselungstechniken, die in WLAN-Sicherheitsprotokollen verwendet werden, sind:

- RC4: Ein Stromchiffre, das in WEP und in frühen Versionen von WPA verwendet wurde.

- TKIP (Temporal Key Integrity Protocol): Eine Zwischenlösung zur Verbesserung der Sicherheit gegenüber WEP, die ebenfalls RC4 verwendet.

- AES (Advanced Encryption Standard): Ein Blockchiffre, das in WPA2 und WPA3 verwendet wird und als wesentlich sicherer gilt.

WEP (Wired Equivalent Privacy)

Einführung in WEP

Wired Equivalent Privacy (WEP) war das erste standardisierte Protokoll zur Sicherung von WLAN-Netzwerken und wurde 1997 als Teil des IEEE 802.11 Standards eingeführt. Ziel von WEP war es, ein ähnliches Sicherheitsniveau wie bei kabelgebundenen Netzwerken zu bieten. Allerdings ist WEP heute als unsicher anerkannt und wird nicht mehr empfohlen.

Funktionsweise von WEP

WEP verwendet den RC4-Algorithmus zur Verschlüsselung von Daten. Bei WEP gibt es zwei Hauptkomponenten:

- Schlüssel: WEP verwendet entweder einen 64-Bit- oder 128-Bit-Schlüssel, der aus einem gemeinsam genutzten geheimen Schlüssel und einem Initialisierungsvektor (IV) besteht.

- Initialisierungsvektor (IV): Ein 24-Bit-Wert, der zu jedem Datenpaket hinzugefügt wird, um die Verschlüsselung zu variieren.

Der WEP-Schlüssel wird mit dem Klartext des Datenpakets kombiniert, um den Ciphertext zu erzeugen. Der Initialisierungsvektor sorgt dafür, dass jedes Paket unterschiedlich verschlüsselt wird, selbst wenn der gleiche WEP-Schlüssel verwendet wird.

Schwächen von WEP

Obwohl WEP einen Fortschritt in der WLAN-Sicherheit darstellte, wies es mehrere gravierende Schwächen auf:

- Kurzer IV: Der 24-Bit-Initialisierungsvektor ist zu kurz, was dazu führt, dass sich IVs wiederholen können, insbesondere in Netzwerken mit hohem Datenverkehr. Dies ermöglicht es Angreifern, genügend Pakete zu sammeln, um den WEP-Schlüssel zu knacken.

- Schwache Schlüsselerzeugung: Die Art und Weise, wie WEP den Schlüssel generiert, macht es anfällig für kryptografische Angriffe, wie den sogenannten „KoreK-Angriff“ oder den „FMS-Angriff“.

- Mangelnde Integrität: WEP verwendet eine einfache CRC-32-Prüfung, um die Integrität der Daten sicherzustellen, was leicht umgangen werden kann.

WEP in der Praxis und in Windows

In den frühen 2000er Jahren wurde WEP weit verbreitet eingesetzt, war aber aufgrund seiner Schwächen bald obsolet. In modernen Windows-Betriebssystemen ist die Unterstützung für WEP weiterhin vorhanden, jedoch wird dringend davon abgeraten, WEP zu verwenden.

Einstellung von WEP in Windows:

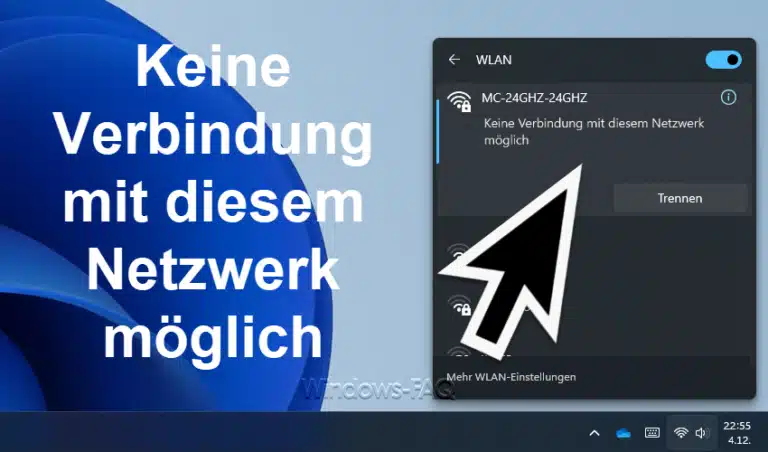

- Öffnen Sie die Netzwerkeinstellungen und suchen Sie das gewünschte WLAN-Netzwerk.

- Wenn das Netzwerk WEP verwendet, sollten Sie aufgefordert werden, einen WEP-Schlüssel einzugeben.

- Nach der Eingabe des Schlüssels wird die Verbindung hergestellt, aber Windows wird möglicherweise eine Warnung anzeigen, dass das Netzwerk unsicher ist.

Empfehlung: Verwenden Sie WEP nur, wenn es absolut notwendig ist und keine anderen Optionen verfügbar sind. Es ist ratsam, das Netzwerk auf WPA2 oder WPA3 zu aktualisieren.

WPA (Wi-Fi Protected Access)

Einführung in WPA

Als Reaktion auf die Schwächen von WEP wurde Wi-Fi Protected Access (WPA) im Jahr 2003 eingeführt. WPA war als Übergangslösung gedacht, bis ein sichereres Protokoll (WPA2) verfügbar war. Trotz seiner temporären Natur stellte WPA eine bedeutende Verbesserung gegenüber WEP dar.

Funktionsweise von WPA

WPA führte mehrere wesentliche Verbesserungen ein:

- TKIP (Temporal Key Integrity Protocol): WPA verwendet TKIP zur Verschlüsselung von Daten. TKIP behebt viele der Schwächen von WEP, indem es dynamische Schlüssel verwendet und eine Schlüsselverschiebung durchführt, was es schwieriger macht, den Schlüssel zu knacken.

- MIC (Message Integrity Check): Um die Integrität der übertragenen Daten zu gewährleisten, führte WPA den Message Integrity Check (MIC) ein, der sicherstellt, dass die Daten während der Übertragung nicht verändert wurden.

Schwächen von WPA

Obwohl WPA sicherer als WEP war, hatte es ebenfalls einige Schwächen:

- TKIP verwendet RC4: Da WPA auf TKIP basiert, das den RC4-Algorithmus verwendet, sind einige der inhärenten Schwächen von RC4 auch in WPA vorhanden.

- PSK (Pre-Shared Key): WPA-PSK (Personal Mode) verwendet einen gemeinsamen Schlüssel für alle Geräte im Netzwerk. Wenn dieser Schlüssel kompromittiert wird, ist das gesamte Netzwerk gefährdet.

- Angreifbarkeit durch Brute-Force-Attacken: WPA-PSK ist anfällig für Brute-Force-Attacken, insbesondere wenn schwache Passwörter verwendet werden.

WPA in der Praxis und in Windows

WPA wurde schnell von vielen Netzwerken übernommen und ist bis heute in vielen älteren Geräten und Routern verfügbar.

Einstellung von WPA in Windows:

- Öffnen Sie die Netzwerkeinstellungen und wählen Sie das gewünschte Netzwerk aus.

- Geben Sie den WPA-PSK-Schlüssel ein, wenn Sie dazu aufgefordert werden.

- Windows stellt die Verbindung her und verwendet TKIP zur Verschlüsselung der Daten.

Empfehlung: WPA ist sicherer als WEP, jedoch sollten Sie, wenn möglich, auf WPA2 oder WPA3 umsteigen, da diese Protokolle eine stärkere Verschlüsselung bieten.

WPA2 (Wi-Fi Protected Access 2)

Einführung in WPA2

WPA2 wurde 2004 als endgültiger Ersatz für WEP und WPA eingeführt und ist heute das am weitesten verbreitete WLAN-Sicherheitsprotokoll. WPA2 ist Teil des IEEE 802.11i-Standards und bietet erhebliche Sicherheitsverbesserungen gegenüber seinen Vorgängern.

Funktionsweise von WPA2

WPA2 führte eine Reihe von Verbesserungen ein:

- AES-Verschlüsselung: WPA2 verwendet AES (Advanced Encryption Standard) zur Verschlüsselung von Daten, was als wesentlich sicherer als RC4 gilt.

- CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol): WPA2 verwendet CCMP zur Gewährleistung der Datenintegrität und Vertraulichkeit. CCMP ersetzt TKIP und bietet einen höheren Sicherheitsstandard.

Varianten von WPA2

WPA2 gibt es in zwei Hauptvarianten:

- WPA2-Personal (PSK): Verwendet einen Pre-Shared Key (PSK) und wird häufig in Heimnetzwerken eingesetzt.

- WPA2-Enterprise: Verwendet 802.1X-Authentifizierung und einen RADIUS-Server für eine sicherere und zentralisierte Verwaltung von Benutzerzugriffen, was es ideal für Unternehmensnetzwerke macht.

Schwächen von WPA2

Obwohl WPA2 im Vergleich zu seinen Vorgängern sehr sicher ist, gibt es einige Schwachstellen:

- KRACK (Key Reinstallation Attack): 2017 wurde eine Schwachstelle namens KRACK entdeckt, die es Angreifern ermöglicht, die WPA2-Verschlüsselung zu umgehen und Daten zu entschlüsseln. Dieser Angriff betrifft die Implementierung von WPA2 und nicht den Algorithmus selbst, was bedeutet, dass Updates erforderlich sind, um die Lücke zu schließen. .

- Brute-Force-Angriffe auf PSK: Wie bei WPA ist WPA2-PSK anfällig für Brute-Force-Angriffe, insbesondere wenn schwache Passwörter verwendet werden.

WPA2 in der Praxis und in Windows

WPA2 ist seit seiner Einführung der Standard für die meisten WLAN-Netzwerke und wird in den meisten modernen Geräten unterstützt.

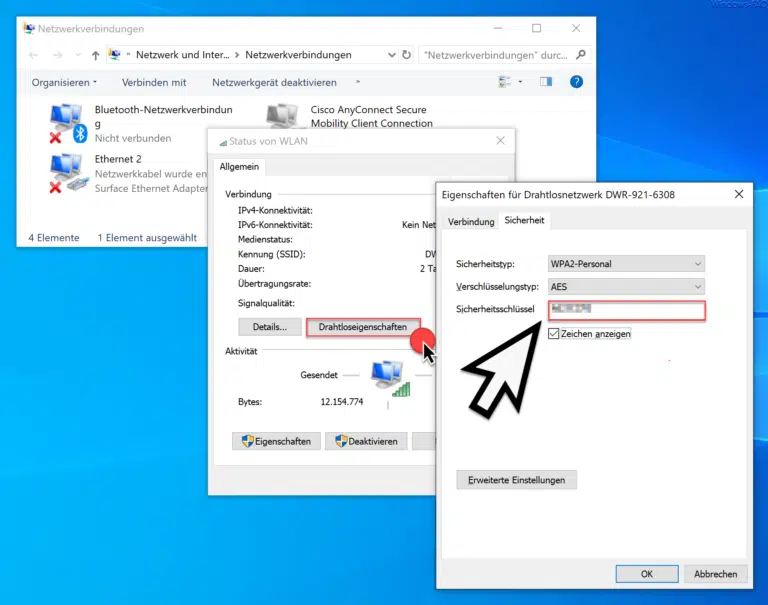

Einstellung von WPA2 in Windows:

- Öffnen Sie die Netzwerkeinstellungen und wählen Sie das gewünschte Netzwerk aus.

- Geben Sie den WPA2-PSK-Schlüssel ein (für WPA2-Personal) oder authentifizieren Sie sich über den RADIUS-Server (für WPA2-Enterprise).

- Windows stellt die WLAN Verbindung her und verwendet AES zur Verschlüsselung der Daten.

Empfehlung: WPA2 bietet ein hohes Maß an Sicherheit und ist für die meisten Zwecke ausreichend. Es wird jedoch empfohlen, Geräte und Software auf dem neuesten Stand zu halten, um gegen bekannte Schwachstellen wie KRACK geschützt zu sein.

WPA3 (Wi-Fi Protected Access 3)

Einführung in WPA3

WPA3 wurde 2018 eingeführt und ist das neueste WLAN-Sicherheitsprotokoll. Es bietet eine Reihe von Verbesserungen und neuen Funktionen, die auf den Erkenntnissen aus den Schwächen von WPA2 basieren. WPA3 soll den Sicherheitsstandard für drahtlose Netzwerke weiter erhöhen und den Schutz gegen moderne Angriffe verbessern.

Funktionsweise von WPA3

WPA3 führt mehrere wichtige Verbesserungen ein:

- SAE (Simultaneous Authentication of Equals): WPA3 ersetzt den PSK-Mechanismus durch SAE, das sicherer ist und gegen Brute-Force-Angriffe resistent ist. SAE sorgt dafür, dass auch bei schwachen Passwörtern eine starke Sicherheit gewährleistet ist.

- Vereinfachte Geräteverbindungen: WPA3 erleichtert die Einrichtung und Verbindung von Geräten, insbesondere IoT-Geräten, durch einfachere Verfahren und stärkere Sicherheitsvorkehrungen.

- Erweiterter Schutz bei öffentlichen Netzwerken: WPA3 bietet eine individuelle Verschlüsselung für jede Verbindung in öffentlichen Netzwerken, wodurch die Sicherheit in offenen WLANs erhöht wird.

- 192-Bit-Verschlüsselung: WPA3-Enterprise unterstützt eine 192-Bit-Verschlüsselung, die eine noch höhere Sicherheitsebene bietet, insbesondere in sensiblen Umgebungen.

Schwächen von WPA3

Obwohl WPA3 viele Verbesserungen mit sich bringt, gibt es einige Herausforderungen:

- Kompatibilität: Da WPA3 relativ neu ist, sind nicht alle Geräte und Netzwerke kompatibel. Dies kann zu Schwierigkeiten bei der Implementierung führen, insbesondere in gemischten Umgebungen.

- Erste Implementierungsprobleme: Wie bei jeder neuen Technologie gibt es bei den ersten Implementierungen von WPA3 möglicherweise Schwachstellen, die im Laufe der Zeit durch Updates behoben werden müssen.

WPA3 in der Praxis und in Windows

Die Unterstützung für WPA3 wird zunehmend in modernen Geräten und Betriebssystemen integriert. In Windows 10, Windows 11 und späteren Versionen ist WPA3 standardmäßig unterstützt, sofern die Hardware kompatibel ist.

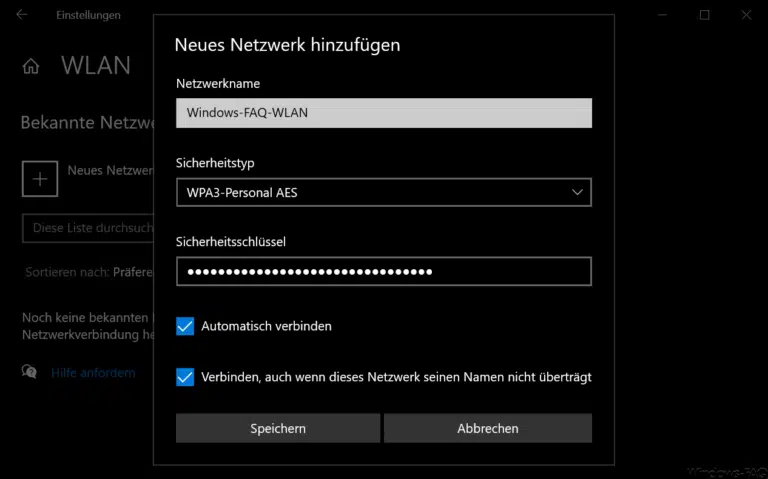

Einstellung von WPA3 in Windows:

- Öffnen Sie die Netzwerkeinstellungen und wählen Sie das gewünschte WPA3-fähige Netzwerk aus.

- Wenn das Netzwerk WPA3 verwendet, sollte die Verbindung automatisch unter Verwendung der SAE-Methode hergestellt werden.

- Windows verwaltet die Sicherheitseinstellungen im Hintergrund und gewährleistet eine starke Verschlüsselung.

Empfehlung: Wenn Ihre Hardware WPA3 unterstützt, sollten Sie dieses Protokoll verwenden, um die höchstmögliche Sicherheit für Ihr WLAN-Netzwerk zu gewährleisten.

Vergleich der Sicherheitsprotokolle

Hier ist ein kurzer Vergleich der verschiedenen WLAN-Sicherheitsprotokolle:

| Merkmal | WEP | WPA | WPA2 | WPA3 |

|---|---|---|---|---|

| Einführungsjahr | 1997 | 2003 | 2004 | 2018 |

| Verschlüsselung | RC4 | TKIP/RC4 | AES/CCMP | AES/GCMP |

| Sicherheitsstufe | Niedrig | Mittel | Hoch | Sehr hoch |

| Schlüsselmanagement | Statisch | Dynamisch (TKIP) | Dynamisch (CCMP) | SAE |

| Einsatzgebiet | Veraltet | Übergangslösung | Weit verbreitet | Modernste Netzwerke |

Implementierung und Verwaltung von WLAN-Sicherheit in Windows

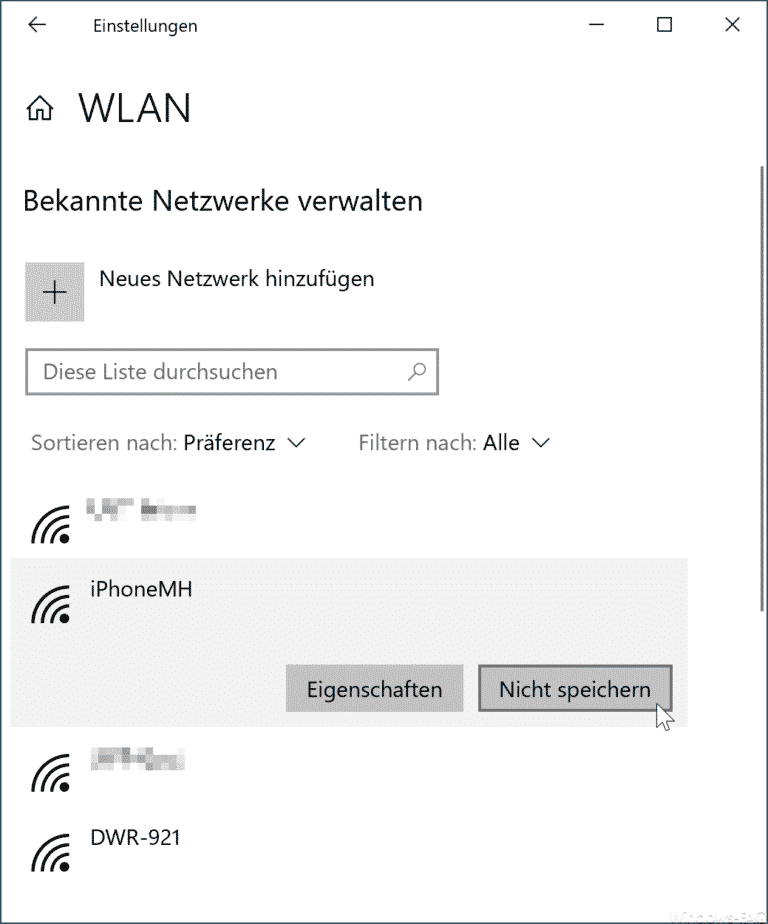

Verwaltung von WLAN-Netzwerken

In Windows können Benutzer die Sicherheitsprotokolle für ihre Netzwerke verwalten und konfigurieren. Hier sind einige Schritte, um die WLAN-Sicherheit in Windows zu gewährleisten:

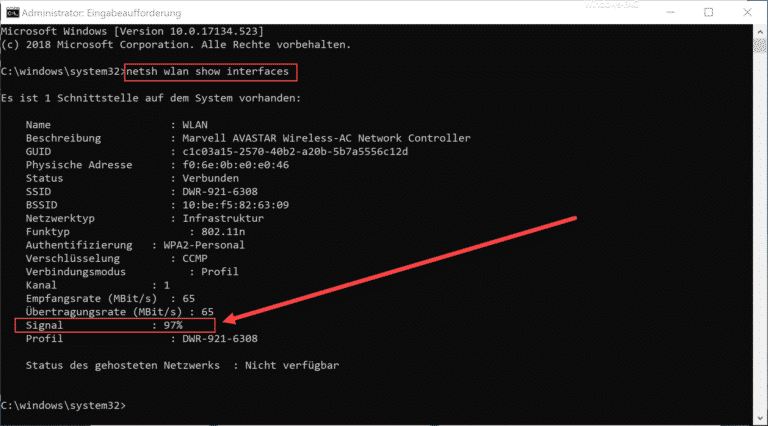

Überprüfung der Netzwerksicherheit:

- Öffnen Sie die Netzwerkeinstellungen und überprüfen Sie die Sicherheitsart des verbundenen WLAN-Netzwerks.

- Stellen Sie sicher, dass WPA2 oder WPA3 verwendet wird. Wenn WEP oder WPA verwendet wird, sollten Sie das Netzwerk auf ein sichereres Protokoll aktualisieren.

Änderung des WLAN-Sicherheitsschlüssels:

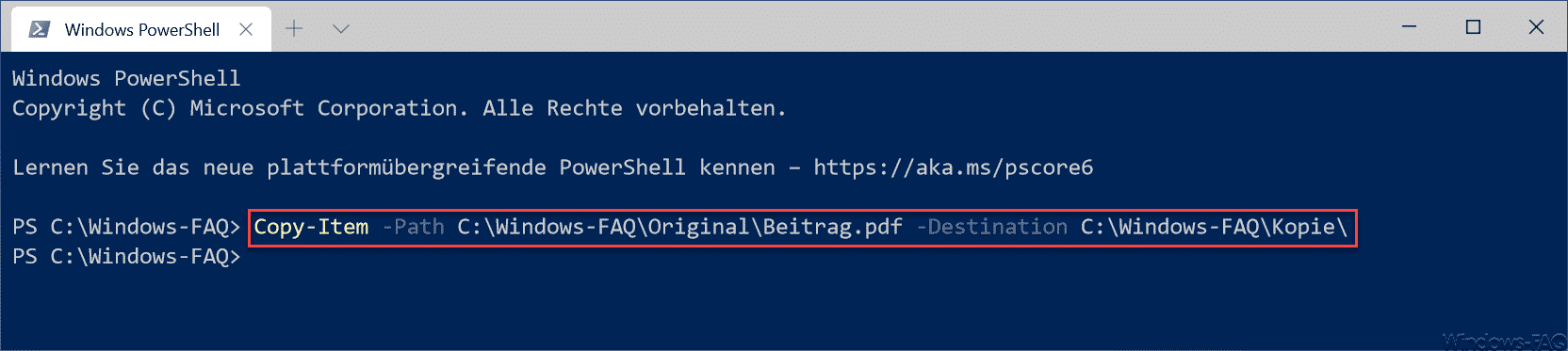

- Navigieren Sie zu den WLAN-Einstellungen Ihres Routers (dies erfolgt über einen Webbrowser, indem Sie die IP-Adresse des Routers eingeben).

- Ändern Sie den WLAN-Sicherheitsschlüssel auf einen starken, komplexen Schlüssel und speichern Sie die Einstellungen.

- Verbinden Sie Ihre Windows-Geräte erneut mit dem Netzwerk unter Verwendung des neuen Schlüssels.

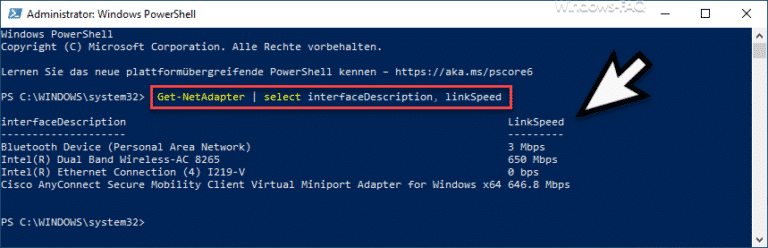

Netzwerkanalysen und -überwachung:

- Verwenden Sie integrierte Windows-Tools oder Drittanbieter-Software, um die Netzwerksicherheit zu analysieren und verdächtige Aktivitäten zu überwachen.

- Stellen Sie sicher, dass alle Software- und Sicherheitsupdates regelmäßig durchgeführt werden.

Aktualisierung auf WPA3:

- Überprüfen Sie, ob Ihre Hardware WPA3 unterstützt. Falls nicht, erwägen Sie ein Upgrade Ihrer Router-Hardware.

- Wenn WPA3 verfügbar ist, konfigurieren Sie das Netzwerk entsprechend und stellen Sie sicher, dass Ihre Windows-Geräte kompatibel sind.

Tipps für eine optimale WLAN-Sicherheit

- Verwenden Sie starke Passwörter: Egal welches Sicherheitsprotokoll Sie verwenden, stellen Sie sicher, dass Ihre Passwörter stark und komplex sind.

- Firmware-Updates: Halten Sie Ihren Router und alle angeschlossenen Geräte auf dem neuesten Stand, um Schutz vor bekannten Sicherheitslücken zu gewährleisten.

- Deaktivieren Sie WPS: Wenn Sie WPA2 oder WPA3 verwenden, sollten Sie WPS (Wi-Fi Protected Setup) deaktivieren, da es anfällig für Angriffe ist.

- Netzwerksegmentierung: In größeren Netzwerken oder solchen mit vielen verbundenen Geräten kann die Segmentierung des Netzwerks helfen, die Sicherheit zu erhöhen.

- Regelmäßige Überprüfung: Führen Sie regelmäßig Sicherheitsüberprüfungen durch, um sicherzustellen, dass Ihr Netzwerk den besten Schutz bietet.

Fazit

Die Sicherheit Ihres WLAN-Netzwerks ist von entscheidender Bedeutung, um Ihre persönlichen Daten, Ihre Geräte und Ihre Privatsphäre zu schützen. Während WEP und WPA als erste Schritte zur Sicherung drahtloser Netzwerke dienten, sind sie heute veraltet und unsicher. WPA2 hat sich als Standard etabliert, bietet jedoch nicht den Schutz vor allen modernen Angriffen. WPA3 stellt den neuesten und sichersten Standard dar und sollte, wenn möglich, verwendet werden.

Für Windows-Benutzer ist es wichtig, die Sicherheitsprotokolle ihrer Netzwerke zu überprüfen und sicherzustellen, dass sie die besten verfügbaren Schutzmaßnahmen nutzen. Mit den richtigen Einstellungen und regelmäßigen Überprüfungen können Sie sicherstellen, dass Ihr Netzwerk vor den meisten Bedrohungen geschützt ist.

Indem Sie die in diesem Leitfaden beschriebenen Schritte und Best Practices befolgen, können Sie sicherstellen, dass Ihr WLAN-Netzwerk robust und sicher bleibt, unabhängig davon, ob Sie es für persönliche oder berufliche Zwecke nutzen.

Neueste Kommentare