Über die Windows PowerShell und deren unfangreiche Funktionen haben wir ja schon öfters berichtet. Heute möchten wir Euch zeigen, wie Ihr per PowerShell schnell und einfach mit den lokalen Usern und Sicherheitsgruppen arbeiten könnt.

Übersicht über alle PowerShell User & Gruppenkommando´s

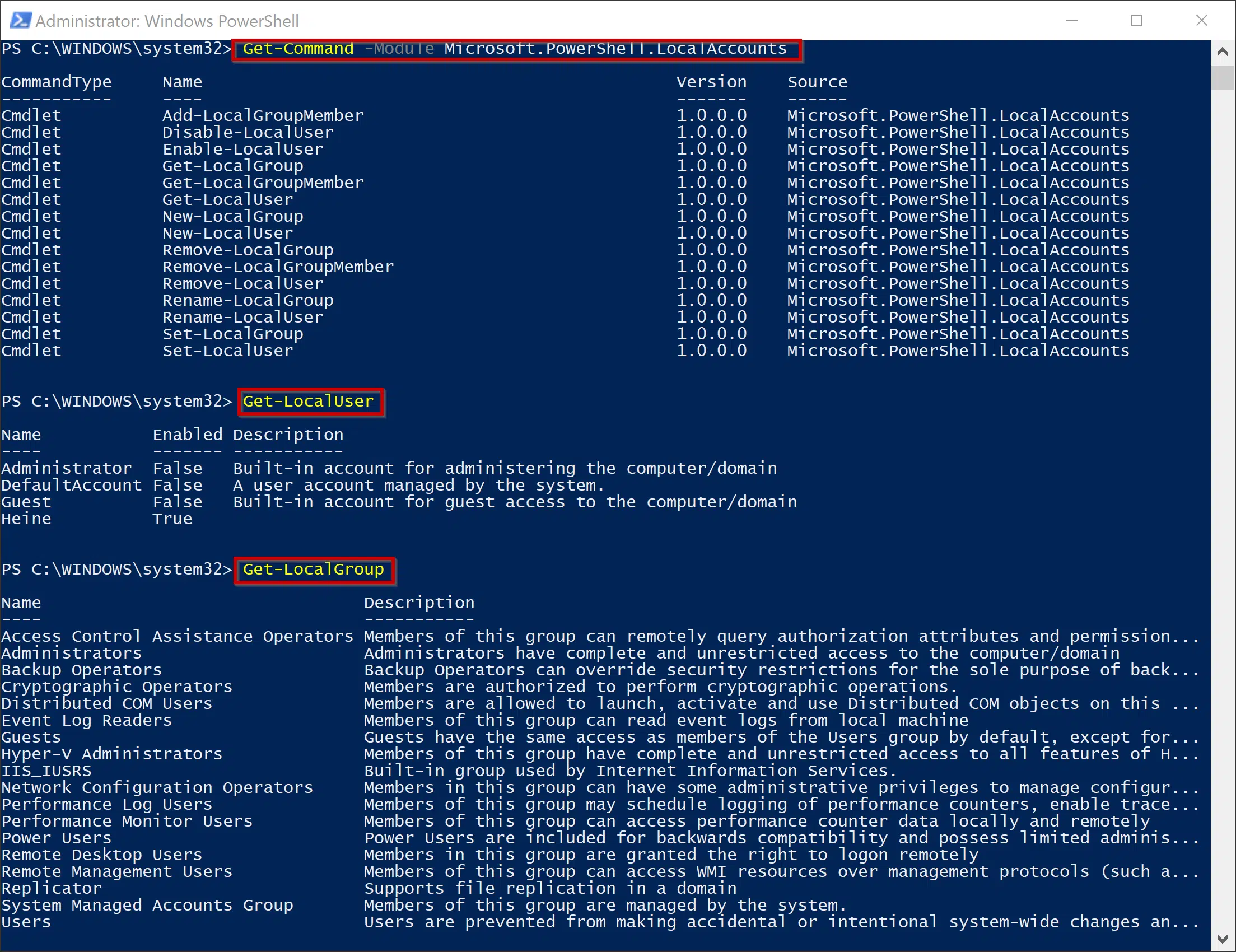

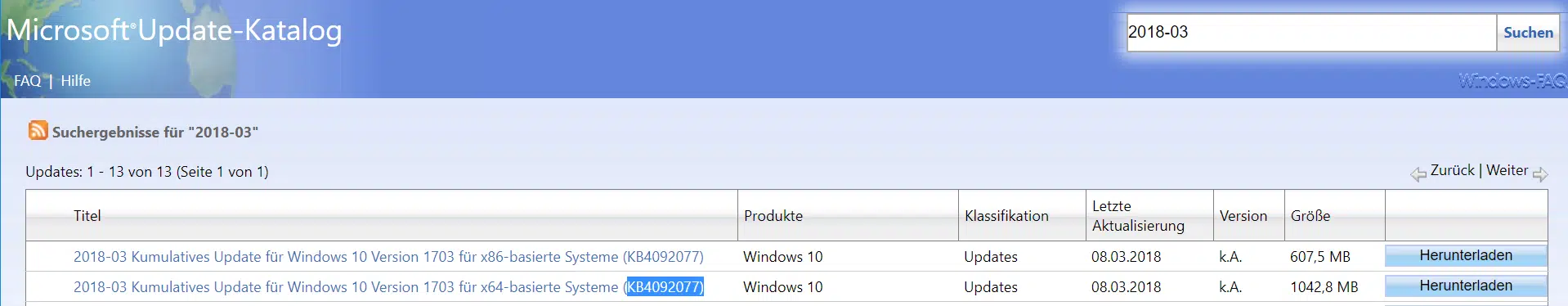

Um eine Übersicht über alle PowerShell Kommando´s zu erhalten, die sich mit der Bearbeitung von lokalen Windows Usern und Gruppen beschäftigt, der findet mit folgendem Befehl die umfassende Übersicht.

Get-Command -Module Microsoft.PowerShell.LocalAccounts

In der nachfolgenden Abbildung der Windows PowerShell Konsole seht Ihr am Anfang das Ergebnis dieses Kommandos.

Hier nachfolgend eine Übersicht über die vorhandenen Möglichkeiten:

| PowerShell Kommando | PowerShell Beschreibung |

|---|---|

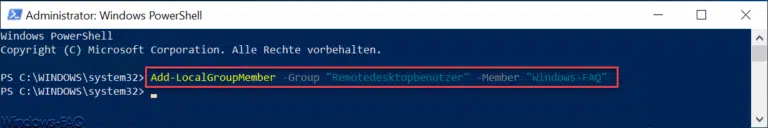

| Add-LocalGroupMember | Fügt einer bestehenden lokalen Sicherheitsgruppe einen User hinzu. |

| Disable-LocalUser | Deaktiviert einen lokalen User |

| Enable-LocalUser | Aktivierung eines lokalen Users |

| Get-LocalGroup | Übersicht der lokalen Sicherheitsgruppen |

| Get-LocalGroupMember | Anzeige der User einer lokalen Gruppe |

| Get-LocalUser | Übersicht der lokalen Anwender (User) |

| New-LocalGroup | Legt eine neue lokale Sicherheitsgruppe an |

| New-LocalUser | Legt einen neuen lokalen User an |

| Remove-LocalGroup | Löscht eine lokale Sicherheitsgruppen |

| Remove-LocalGroupMember | Entfernt einen User aus einer lokalen Sicherheitsgruppen |

| Remove-LocalUser | Löscht einen lokalen Benutzer |

| Rename-LocalGroup | Umbenennen einer lokalen Sicherheitsgruppen |

| Rename-LocalUser | Umbenennen eines lokalen Users |

| Set-LocalGroup | Setzen der Optionen einer lokalen Sicherheitsgruppe |

| Set-LocalUser | Setzen der Optionen der lokalen User |

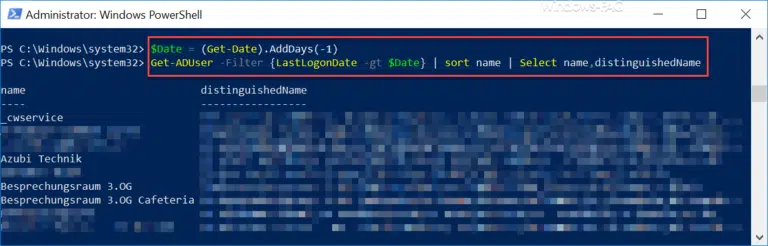

Per PowerShell die lokalen User anzeigen

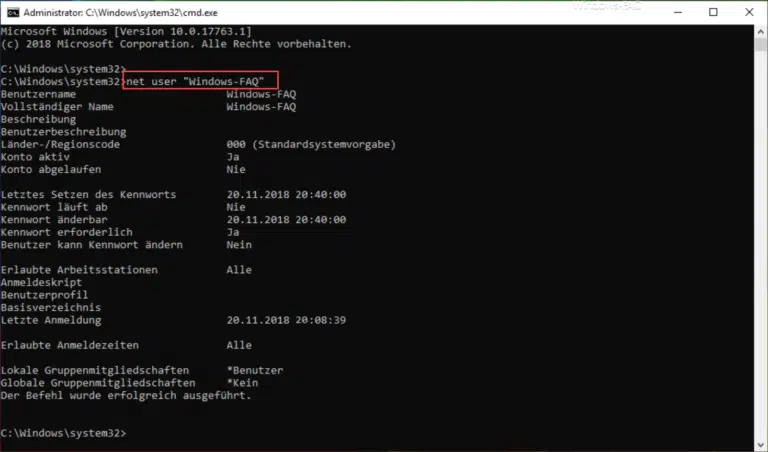

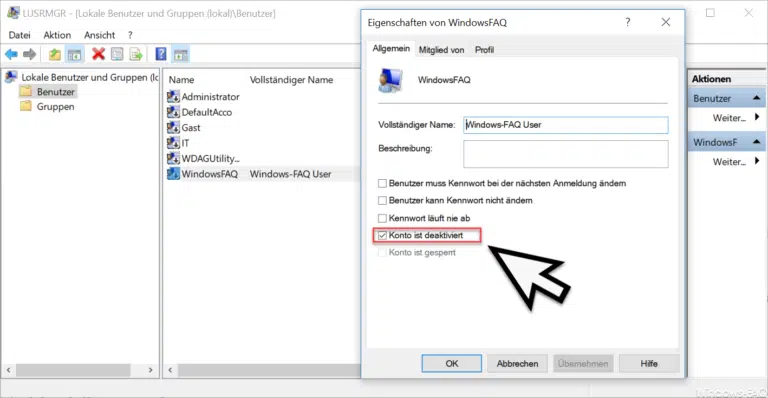

Mit dem Befehl „Get-LocalUser“ könnt Ihr, wie Ihr oben in unserer Tabelle und in der Abbildung sehen könnt, Euch die aktuellen lokalen User anzeigen. Dabei wird zusätzlich dessen Beschreibung angezeigt und Ihr könnt sehen, ob der Useraccount „aktiv“ ist oder deaktiviert wurde.

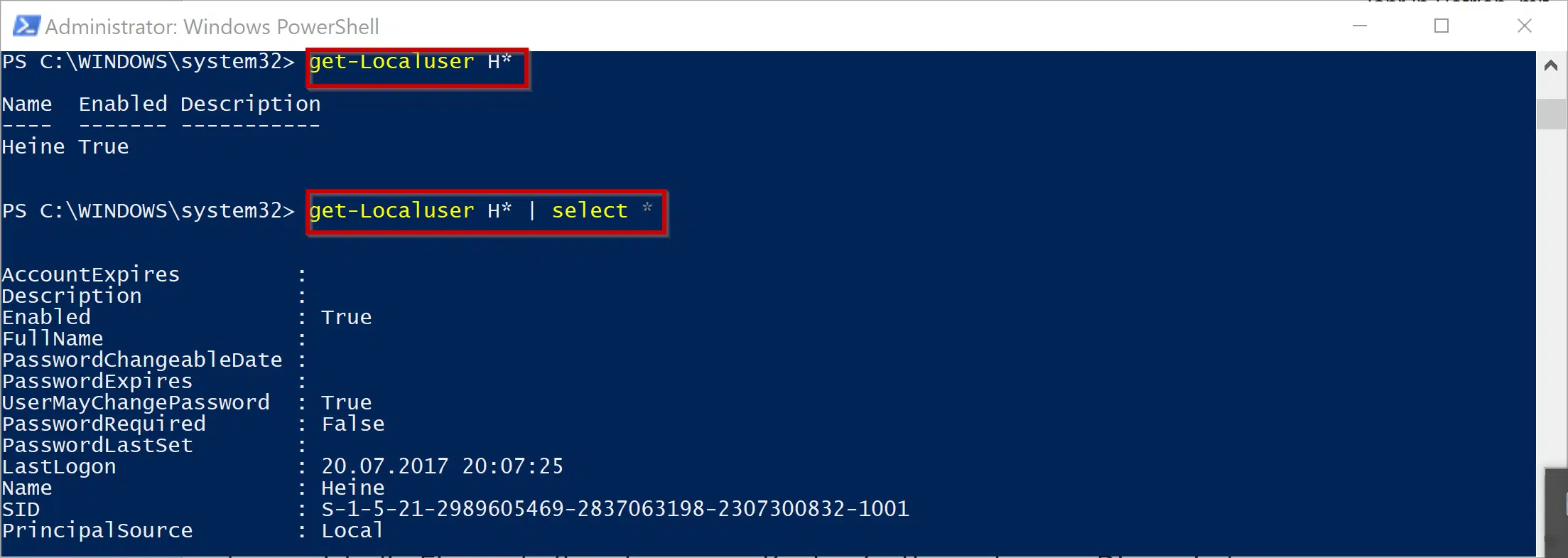

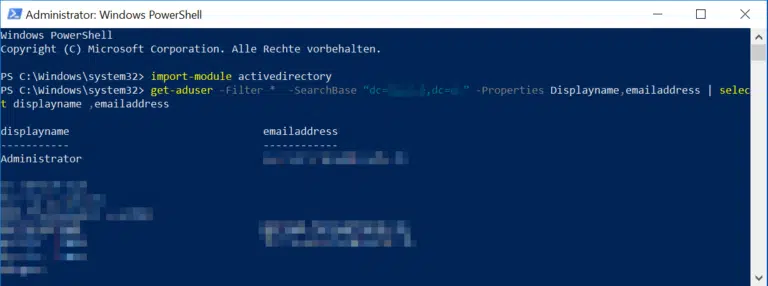

Habt Ihr eine Menge an lokalen Usern, so könnt Ihr dann natürlich schnell die Übersicht verlieren. Mit folgendem Befehl könnt Ihr aber z.B. die Liste so einschränken, dass nur die User mit dem Anfangsbuchstaben „H“ angezeigt werden.

Get-LocalUser H*

Allerdings wäre es evtl. auch sinnvoll, alle vorhandenen Attribute des Users anzuzeigen. Dies könnt Ihr erreichen, wenn Ihr folgende Option noch an den Befehl anhängt. Dies sieht dann wie folgt aus:

Get-LocalUser H* | select *

Dann sieht das Ergebnis der beiden PowerShell Usercommands wie folgt aus.

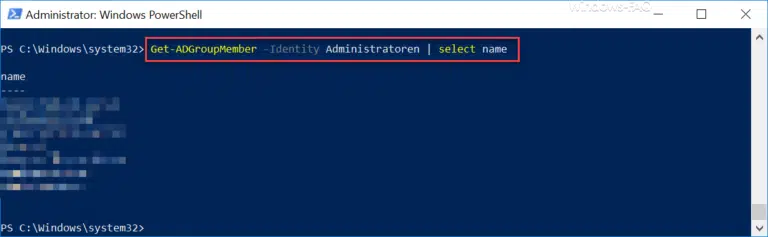

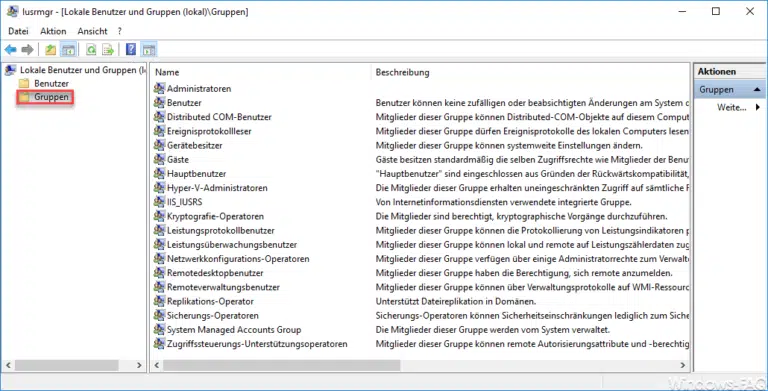

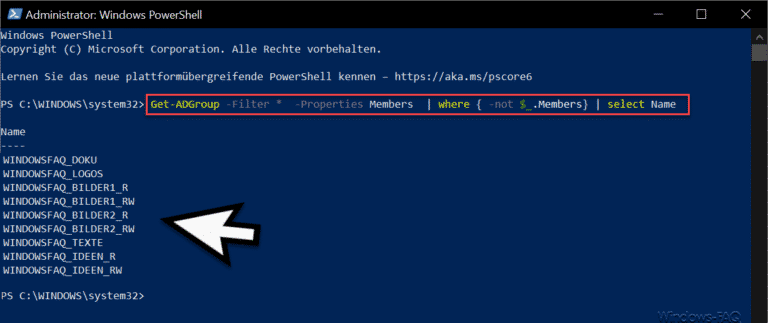

Lokale Sicherheitsgruppen per PowerShell

Wie wir im ersten Bild bereits dargestellt haben, könnt Ihr über folgenden PowerShell-Befehl alle lokalen Sicherheitsgruppen incl. Beschreibung abrufen. Leider sind die Beschreibungen der Sicherheitsgruppen in Englisch, deswegen haben wir diese für Euch übersetzt.

Hier nun nachfolgend die komplette Liste der Beschreibungen der lokalen Sicherheitsgruppen.

| Sicherheitsgruppen | Beschreibung der Sicherheitsgruppen |

|---|---|

| Access Control Assistance Operators | Mitglieder dieser Gruppe können Remote Zugriffsrechte abfragen |

| Administrators | Mitglieder dieser Gruppe verfügen über Vollzugriff auf diesen Computer und können Benutzern nach Bedarf Benutzerrechte und Zugriffssteuerungsberechtigungen zuweisen. |

| Backup Operators | Haben die notwendigen Rechte Backups vorzunehmen. |

| Cryptographic Operators | Mitglieder der Gruppe sind autorisiert, kryptografische Vorgänge auszuführen. |

| Distributed COM Users | Können DCOM-Objekte auf einem Computer starten, aktivieren und verwenden. |

| Event Log Readers | Diese Mitglieder haben das Recht das Windows Ereignisprotokoll auszulegen. |

| Guests | Bei Computern, der einer Windows Domäne hinzugefügt wurde, wird für Mitglieder dieser Gruppe bei der Anmeldung ein temporäres User-Profil erstellt, das gelöscht wird, wenn das Mitglied sich abmeldet. |

| Hyper-V Administrators | Haben das Recht den Hyper-V Manager voll umfassend zu nutzen. |

| IIS_IUSRS | Beschreibung „>Hierbei handelt es sich um eine integrierte Windows Gruppe, die von Internetinformationsdienste Internet Information Services, IIS) verwendet wird. |

| Network Configuration Operators | Mitglieder dieser Gruppe dürfen Änderungen an TCP/IP-Einstellungen vornehmen, TCP/IP-Adressen erneuern und freigeben. Diese Gruppe besitzt keine Standard-Mitglieder. |

| Performance Log Users | Mitglieder dieser Gruppe können die Datenprotokollierung initiieren oder Sammlungssätze ändern. |

| Performance Monitor Users | Können die Leistungsüberwachung auslegen. |

| Power Users | Haben eingeschränkte lokale Administatorrechte. |

| Remote Desktop Users | Mitglieder dieser Gruppe können Benutzern dieses Computers Remoteunterstützung bieten. |

| Remote Management Users | Haben Zugriff auf WMI Ressourcen |

| Replicator | Diese Gruppe unterstützt Replikationsfunktionen. |

| System Managed Accounts Group | Mitglieder dieser Gruppe werden vom Windows System verwaltet. |

| Users | Mitglieder dieser Sicherheitsgruppe können die meisten Aufgaben ausführen, wie z. B. das Starten von Anwendungen, das Verwenden von lokalen und Netzwerkdruckern sowie das Sperren des Comuters. Mitglieder dieser Gruppe dürfen keine Verzeichnisse freigeben oder lokale Drucker erstellen. Die Gruppen „Domänenbenutzer“, „Authentifizierte Benutzer“ und „Interaktiv“ sind standardmäßig Mitglieder dieser Gruppe. Daher wird jedes in der Domäne erstellte Benutzerkonto automatisch zu einem Mitglied dieser Gruppe. |

Somit haben wir Euch hier einen ersten Überblick über die Möglichkeiten gezeigt, die in den PowerShell Befehlen zur Bearbeitung von lokalen Usern und lokalen Sicherheitgruppen liegt. In weiteren Beiträge werden wir Euch zeigen, welche zahlreichen Möglichkeiten Euch noch zur Verfügung stehen.

Die Links dazu werden wir hier dann veröffentlichen. Bis dahin solltet Ihr Euch folgende interessante Beiträge rund um die PowerShell anschauen.

– Windows Systemlaufzeit per PowerShell ermitteln

– Windows 10 System-Wiederherstellungspunkt mit der PowerShell erstellen

– Windows herunterfahren und neu starten mit PowerShell Befehlen

– Windows Komponentenstore reparieren mit DISM und PowerShell Befehle

– UAC (Benutzerkontensteuerung) per PowerShell oder Registry abschalten bei Windows 10

– PowerShell Befehl zum Deaktivieren der Firewall

Problem in der Ereignissanzeige > DistributedCOM

Durch die Berechtigungseinstellungen für „Anwendungsspezifisch“ wird dem Benutzer „“ (SID: S-1-5-21-*-*-*-*-1001) unter der Adresse „LocalHost (unter Verwendung von LRPC)“ keine Berechtigung vom Typ „Lokal Aktivierung“ für die COM-Serveranwendung mit der CLSID

{*-*-*-*-*}

und der APPID

{*-*-*-*-*}

im Anwendungscontainer „Nicht verfügbar“ (SID: Nicht verfügbar) gewährt. Die Sicherheitsberechtigung kann mit dem Verwaltungstool für Komponentendienste geändert werden.

Was mach ich damit , bzw muss ich dies überhaupt ?